🍀概要

システム監査技術者試験 令和5年 午後1 問1について、AIを活用して、解答を導き出す過程を示します。また、午後2論述式に接続するための整理した情報を提示します。

🧾問題・設問(AU-R05-PM1-Q1)

出典:情報処理推進機構 システム監査技術者試験 令和5年 午後1 問1

📘問題

A社は,教育関連事業を営んでおり,ECサイトを通じて多くの学習コンテンツを月額定額制で配信している。利用料の支払方法については,口座振替のほかにクレジットカード(以下,カードという)などによるキャッシュレス決済を選択できる。

〔割賦販売法の一部を改正する法律の施行〕

カード会社,決済代行会社などは,カード業界の国際基準であるPCIデータセキュリティ基準(以下,PCI DSSという)への準拠を求められている。令和3年4月の割賦販売法の一部を改正する法律の施行に先立ち,カード情報の適切な管理及び不正利用防止対策の実務指針である“クレジットカード・セキュリティガイドライン”(以下,ガイドラインという)が定められ,カード加盟店は,カード情報の非保持化(以下,非保持化という)又はPCI DSS準拠のいずれかの実施を求められるようになった。

A社は,カード加盟店のうち非対面でカード決済を行うEC加盟店に該当する。

〔非保持化の実施〕

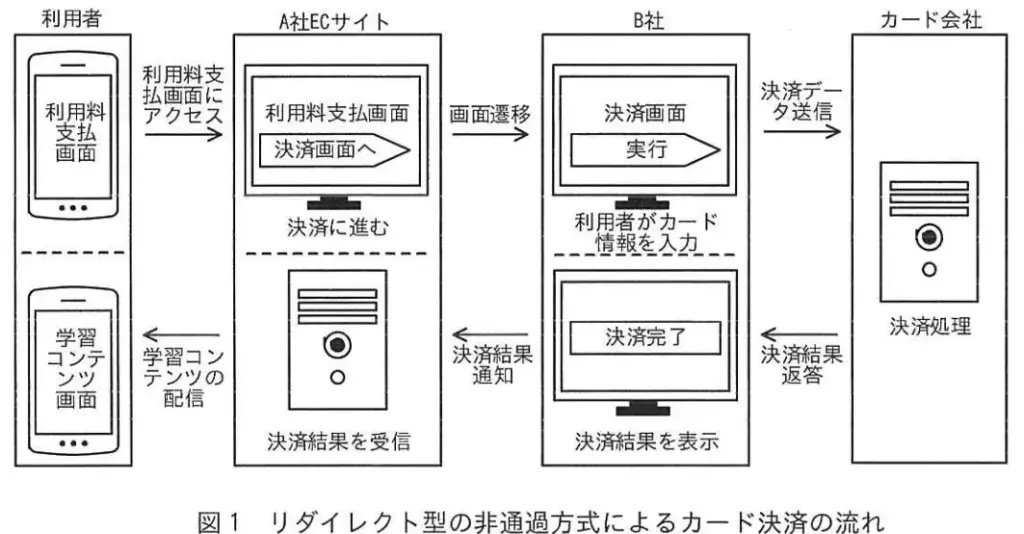

非保持化とは,自社で保有する機器及びネットワークにおいてカード情報の保存,処理及び通過を行わないことをいう。非保持化は,PCI DSS準拠に比べて容易に実施できるカード情報保護対策であることから,A社は,ほとんどのEC加盟店と同様に非保持化を実施した。非保持化に際して採用したリダイレクト型の非通過方式によるカード決済の流れを図1に示す。これは,カード決済時にA社ECサイトから決済代行会社であるB社の決済画面に画面遷移させる方式である。

(読解補助)「図1 リダイレクト型の非通過方式によるカード決済の流れ」

📝リダイレクト型カード決済の流れ(非通過方式)

① 利用者(スマートフォン等)

- 利用者は、「利用料支払画面」にアクセスする。

- 支払画面から「決済画面へ」ボタンを選択し,A社ECサイトに遷移。

② A社ECサイト

- A社ECサイトで「利用料支払画面」が表示される。

- 「決済に進む」操作により,B社(決済代行会社)へ画面遷移。

③ B社(決済代行会社)

- B社の「決済画面」で,利用者がカード情報を入力。

- 「実行」ボタンにより,カード会社に決済データを送信。

- カード会社からの決済結果(成功/失敗)を受信。

- 「決済完了」と表示され,A社ECサイトに結果通知。

④ カード会社

- B社からの決済データをもとに決済処理を実施。

- 結果をB社に返却(承認 or 否認)。

⑤ A社ECサイト(再び)

- B社からの決済結果通知を受信。

- 結果に応じて,利用者の画面に反映し,学習コンテンツ等を配信。

⑥ 利用者

- 決済が完了すると,「学習コンテンツ画面」などに遷移し,サービス利用が可能となる。

🔐補足:この方式の特徴

セキュリティ確保とPCI DSS非対応リスク回避のために,A社がカード情報を通過させない構造となっている。

「リダイレクト型・非通過方式」とは,A社がカード情報を保持せず,B社の画面で決済が行われる方式。

A社は,以前からB社を決済代行会社として利用しており,A社ECサイトで入力されたカード情報をB社が受信してカード決済を行っていた。非保持化に際し,B社がPCI DSSに準拠していたことから,それまでカード情報を取り扱う業務を行っていたカスタマーサービス部は,B社の継続利用を決定した。

非保持化に伴い,カード情報を取り扱う業務がなくなったので,カスタマーサービス部の業務プロセスが変更された。ただし,非保持化前に取り扱ったカード情報を含む重要書類の画像データを,非保持化後も保持している。

なお,紙,画像データ及び音声データの形で記録されたカード情報については,ガイドラインで非保持化後も保持することが認められている。

〔他社でのカード情報漏えい事故の発生〕

非保持化を実施した他のEC加盟店で,カード情報漏えい事故が発生した。攻撃者によってECサイトが改ざんされ,ECサイト上に偽の決済画面へのリンクが作られたことによって,購入者が入力したカード情報が窃取されて不正利用された。さらにバックドアも設置され,攻撃者が継続的に侵入できる状態になっていた。

〔システム監査の実施〕

内部監査部長は,他社でのカード情報漏えい事故を受け,ECサイトを標的にした攻撃に備えた情報セキュリティ対策及びカード情報保護対策の状況について,監査を行うようシステム監査チームに指示した。

〔予備調査の結果〕

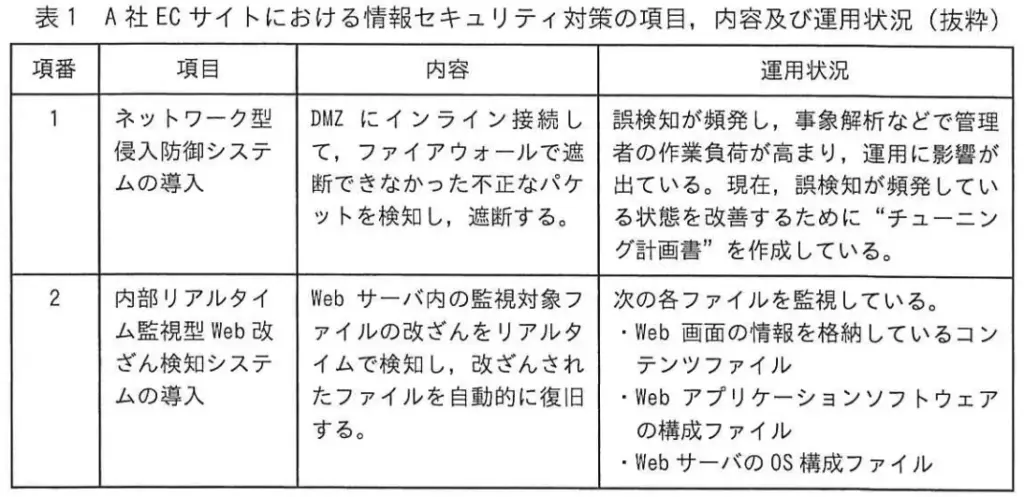

システム監査チームは,情報システム部のECサイト管理者にインタビューし,A社ECサイトにおける情報セキュリティ対策の項目,内容及び運用状況を表1のようにまとめた。カード決済方式をリダイレクト型の非通過方式にしたことによって,カード情報がA社ECサイトを通過しなくなったので,非保持化に伴った情報セキュリティ対策の強化は行われていなかった。また,カード情報を取り扱う業務を行っていたカスタマーサービス部が非保持化に伴って業務プロセスを変更していたことが分かった。

(コピペ可能形式)「表1 A社ECサイトにおける情報セキュリティ対策の項目,内容及び運用状況(抜粋)」

・項番

1

・項目

ネットワーク型侵入防御システムの導入

・内容

DMZ にインライン接続して、ファイアウォールで遮断できなかった不正なパケットを検知し、遮断する。

・運用状況

誤検知が頻発し、事象解析などで管理者の作業負荷が高まり、運用に影響が出ている。現在、誤検知が頻発している状態を改善するために“チューニング計画書”を作成している。

・項番

2

・項目

内部リアルタイム監視型 Web 改ざん検知システムの導入

・内容

Web サーバ内の監視対象ファイルの改ざんをリアルタイムで検知し、改ざんされたファイルを自動的に復旧する。

・運用状況

次の各ファイルを監視している。

・Web 画面の情報を格納しているコンテンツファイル

・Web アプリケーションソフトウェアの構成ファイル

・Web サーバのOS構成ファイル

〔本調査の結果〕

予備調査の結果を踏まえ,システム監査チームは,情報システム部に加え,内部監査部長の承認を得てカスタマーサービス部も監査対象範囲に含め,本調査を実施した。その結果,次のような事実が判明した。

(1)非保持化前に取り扱ったカード情報を含む重要書類の画像データが,社内ネットワーク上のカスタマーサービス部の共有フォルダに保存されており,異動によって業務上,当該データを必要としなくなった従業員も参照できる状態であった。これによって,カード情報が窃取され,不正利用されるリスクがある。これらの画像データは訴訟などに備えたものであり,通常業務では使用されていないので,社内ネットワークに接続された環境で保存する必要性は低いと考えられる。

(2)業務委託契約の締結又は変更時には,契約手続の過程で,A社“情報セキュリティ規程”に基づく委託先の情報セキュリティ評価を行うことが,“業務委託規程”で定められている。しかし,カード決済方式の変更に伴う契約変更の際に,B社がPCI DSSに準拠しているという理由で,情報セキュリティ評価が実施されないまま。B社の継続利用が決定されていた。PCI DSSはカード情報を取り扱う環境を対象とした基準なので,B社における【a】以外の情報セキュリティ対策が,A社”情報セキュリティ規程”で定める要件を満たさないリスクがある。

(3)ネットワーク型侵入防御システムには,不正なバケットを検知するために,攻撃者によるアクセスに特徴的な受信データのバターンなどを定義した各種のシグネチャが設定されている。誤検知が頻発している状態を改善するための“チューニング計画書”を確認したところ,運用への影響を抑えるために,シグネチャの定義を詳細にして検知対象を絞っていた。しかし,“チューニング計画書に記載されているシグネチャの定義では異なるリスクが増加する懸念があり,結果的に運用への影響を抑えられない可能性がある。

(4)内部リアルタイム監視型Web改ざん検知システムでは,Webサーバ内の監視対象ファイルの新旧比較を行うので,あらかじめ監視対象ファイルの原本を別途保存しておく必要がある。情報システム部が“改ざん監視対象ファイルリスト”を作成しているが,最終更新日付は6か月前であり,最終更新日以降にコンテンツファイルの入換えによって使用されなくなった旧コンテンツファイルが監視対象として残っていた。一方で,使用中のコンテンツファイルの一部が監視対象に含まれていなかった。

📗設問

■設問1

〔本調査の結果〕(1)について,想定されたリスクに対して,共有フォルダのアクセス権限管理強化のほかに,システム監査チームが備えるべきと考えたコントロールを,35字以内で答えよ。

■設問2

〔本調査の結果〕(2)について,(i),(ii)に答えよ。

(i)本文中の【a】に入れる適切な字句を10字以内で答えよ。

(ii)想定されたリスクを低減させるために,システム監査チームが行うべき改善提案の内容を,50字以内で答えよ。

■設問3

〔本調査の結果〕(3)について,システム監査チームが想定した,ネットワーク型侵入防御システムにおけるリスクを,理由を含めて50字以内で答えよ。

■設問4

〔本調査の結果〕(4)について,システム監査チームは,当該事実をどのようにして発見したか。“改ざん監視対象ファイルリスト”のほかに入手した監査証拠も含めて,監査手続を50字以内で答えよ。

📙模範解答(IPA)

■設問1

取り外し可能な記録媒体に画像データを移動して保存する。

■設問2

(i)カード情報保護対策

(ii)B社に対して情報セキュリティ評価を実施し,A社が定める要件を満たすかどうかを確認すること

■設問3

検知漏れが発生しやすい状態になり,遮断すべき不正なパケットを検知できずに通過させてしまう。

■設問4

“改ざん監視対象ファイルリスト”とWebサーバ内の監視対象ファイルのリストとの差異を確認した。

📔出題趣旨・採点講評(IPA)

■出題趣旨

カード情報の窃取や不正利用の手口は巧妙化しており,情報セキュリティ対策もそれに適したものにする必要がある。このため,非保持化を実施した ECサイトにおいても,新たな脅威への警戒と情報セキュリティ対策への継続的な取組が求められている。

本問では,ECサイトにおけるクレジットカード情報の保護を題材として,カード情報の漏えい対策を含めた情報セキュリティに関する知識,ECサイト運用に伴うリスクを識別する能力,及びコントロールの有効性を検証するために必要な監査証拠を含めて,適用すべき監査手続を選択する能力を問う。

■採点講評

問1では,ECサイトにおけるクレジットカード情報保護の監査を題材に,カード情報の漏えい対策を含めた情報セキュリティ対策に関して,ECサイト運用に伴うリスク,コントロールの有効性の検証に必要な監査証拠を含め,適用すべき監査手続について出題した。全体として正答率は平均的であった。

設問2(i)は,正答率がやや低かった。解答として求めているのは“対策”であり,問題文の文脈から“基準”又は“規程”は当てはまらないことを理解してほしい。

設問3は,正答率が平均的であった。設問では“ネットワーク型侵入防御システムにおけるリスク”を問うたが,直接関係のないリスクについての解答が散見された。設問の趣旨を正確に把握してほしい。

設問4は,正答率が平均的であった。“改ざん監視対象ファイルリスト”と比較する対象は,Webサーバ内の監視対象ファイルそのものの内容ではなく,“Web サーバ内の監視対象ファイルのリスト”であるが,その区別ができていないと思われる解答が散見された。比較対象となり得る監査証拠を識別する必要があることを理解してほしい。

🪄模範解答への道しるべ(AI解説)

【Step 1】設問構造の把握と分類

| 設問 | 💡問うている内容 | 📚必要知識の種別 | 🧠読解の難易度 |

|---|---|---|---|

| 設問1 | リスク対応コントロールの提案 | 問題文から導出可能 | 中(事実→評価→提案の読解) |

| 設問2(i) | PCI DSSが対象としないその他の対策 | 一般知識+文脈判断 | やや高(言い換え回避がカギ) |

| 設問2(ii) | 契約変更時の情報セキュリティ評価提案 | 問題文から導出可能 | 中(要約力と判断力) |

| 設問3 | チューニングによる新たなリスクの説明 | 問題文から導出可能 | 高(因果構造の把握) |

| 設問4 | 改ざん監視リストの検証手続の具体化 | 問題文から導出可能 | 高(監査証拠の具体性判断) |

【Step 2】模範解答に至る思考プロセスの解説

■設問1:共有フォルダに残存する画像データの扱い

✅模範解答:

取り外し可能な記録媒体に画像データを移動して保存する

🧠思考プロセス:

- ヒント:問題文「社内ネットワークに接続された環境で保存する必要性は低い」

- 知識:非保持化後の旧データの保管=業務外アクセス制限の必要

- 絞り方:「アクセス権限」以外に「保存環境」そのものの切り離しという視点が重要

🔁誤答例と理由:

- 「暗号化する」→ネットワーク接続状態では根本リスク解消にならない

- 「定期削除する」→訴訟備えの記録保持要件と矛盾

💡別解(誤答にならない範囲):

- 「オフライン媒体に退避させる」等も正答に準ずる

📝記述上の注意:

- 「移動」「保存」など動作を明示的に書く。単なる状態説明ではNG

■設問2(i):【a】に入る語句

✅模範解答:

カード情報保護対策

🧠思考プロセス:

- ヒント:「PCI DSSはカード情報を取り扱う環境を対象とした基準」

- 選択肢排除:「情報セキュリティ規程」「基準」「環境」などは対象外・誤解を招く

🔁誤答例:

- 「PCI DSS準拠」「情報セキュリティ基準」→文意の主語・目的とのずれ

📝記述上の注意:

- 単語の正確性(対策・基準・規程の違い)に敏感になる

■設問2(ii):契約変更時の対策

✅模範解答:

B社に対して情報セキュリティ評価を実施し,A社が定める要件を満たすかどうかを確認すること

🧠思考プロセス:

- 対象文:「PCI DSS準拠=十分とは限らない」

- 補完すべき視点:委託元が独自に定めたセキュリティ基準との整合性

🔁誤答例:

- 「契約書を再確認する」→形式面であり、実質的評価ではない

💡別解の可能性:

- 「評価結果に基づき再検討する」等も許容されるがやや抽象的

📝記述上の注意:

- 「誰が」「何を評価し」「何を確認するか」を1文に詰め込む

■設問3:チューニングによるリスク

✅模範解答:

検知漏れが発生しやすい状態になり,遮断すべき不正なパケットを検知できずに通過させてしまう。

🧠思考プロセス:

- ヒント:「検知対象を絞った」→攻撃手法の一部が検知対象外に

- 因果構造:定義を絞る→見落としが増える→不正アクセス成功

🔁誤答例:

- 「誤検知のまま放置される」→それはチューニング前の問題

📝記述上の注意:

- 「結果(遮断失敗)」と「理由(定義を絞った)」の両方を含む

■設問4:監査証拠と手続の記述

✅模範解答:

“改ざん監視対象ファイルリスト”とWebサーバ内の監視対象ファイルのリストとの差異を確認した。

🧠思考プロセス:

- ヒント:「使用されていないファイルがリストに残っていた」

- 監査手法:リストvs実体ファイルの比較=差分分析

🔁誤答例:

- 「実ファイルを監視しているかを確認」→それは運用状況の確認であって、リスト整合性の検証ではない

📝記述上の注意:

- 「比較対象の2つの証拠」を明示し、「確認した」という検証動作を忘れず書く

【Step 3】設問タイプ別アドバイス

| タイプ | 設問 | 初学者へのアプローチ法 |

|---|---|---|

| 🟡 知識補完型 | 設問2(i) | 文脈に合う言葉を選ぶ練習を。用語定義の暗記より「文脈適合性」を意識すること。 |

| 🔴 因果構造推定型 | 設問3、設問4 | 「~した結果、~となる」因果の流れを明確に。選択肢で迷ったら「原因→影響」の構造を意識。 |

| 🟢 文中転記・再構成型 | 設問1、設問2(ii) | 問題文中の評価を端的に再構成できれば正答可能。明示された判断を逃さないこと。 |

【Step 4】全体指導コメント

- 「非保持化=安心」ではなく、その後の業務残存データ・契約手続・運用の変質に目を向けるのが監査の視点

- 「どこに」「どんな証拠があり」「誰がアクセスし」「何が起きるのか」を明確にする

- 抽象語(例:「対策する」「適切に運用」)は避け、具体的行動・環境・評価基準に変換する

- 回答文では主語と動作を必ず明示し、30~50字制限内でも因果関係のある文章構造を維持すること

【Step 5】教材化・再構成提案

- ✏️演習プリント案:

- 「次の文は、ECサイト非保持化後のリスク対応案として適切か」→○×判断+理由記述

- 「“システム監査人の視点”で問題点を抽出しなさい」→要約練習

- 📊補足図の提案:

- 「リダイレクト型決済フローの構造と責任分界図」

- 「非保持化前後の業務フロー比較」

🎓講評コメント(AI評価)

出ましたね、「非保持化は済んでいるはずなのに、安心しすぎて監査で痛い目に遭うパターン」です。

■試験の本質:これは“安心の罠”を暴く監査問題だ

非保持化をやった、PCI DSS準拠の委託先も使っている、それなら大丈夫──そう考えていると「本当のリスク」が見えなくなる。

この問題は、制度や形式の整備が整ったときこそ、運用の実効性と周辺リスクに目を向けよという、監査の本質を突いてきます。

つまり、“セキュリティ体制の死角”を炙り出せるかを試す問題。

■設問1:データ移管か、ネット遮断か──物理的コントロールの視点を持てるか

これは「アクセス権限管理の強化」という答えだけでは片手落ち。

物理的に接続を断つ(オフライン化)という別軸の対策を挙げられるかがポイント。

👉 午後Ⅱでもよく出ます、「技術的統制と物理的統制の使い分けができているか」という観点。

■設問2:対策と基準の違いを見抜けるか

(i)の空欄補充は、実は受験者の語彙力と精読力を見ています。

「PCI DSSはカード情報保護に特化した基準」→逆に言えば、それ以外のセキュリティ全般に対する評価は別途必要。

「対策」という語を出せないと、ここは失点します。

(ii)はその流れを受けて、契約変更時に形式面だけで決めるなというメッセージ。

「B社が準拠してるからOK」では、委託元の責任放棄になってしまう。

■設問3:シグネチャチューニング=リスク低減?増大?

この設問は監査人の「疑う力」を見ています。

定義を絞れば誤検知は減る──それは事実。でも、新手の攻撃や変則的パターンに対して盲点が増えていないか?

「リスクが減ったように見えて、実は別のリスクが増えている」という視点が持てるかが問われています。

■設問4:監査証拠とは、“ファイルそのもの”ではない

「改ざんファイルを見ました」では不十分。

ここで問われているのは、“対象リストと実態との整合性”。

つまり、「何が対象か」を定めた一覧表と実運用の照合が監査証拠となる。

👉 午後Ⅱ第2章の「形式的整備」と「実質運用の乖離」問題を意識しておきましょう。

■全体所感:これは“静かなるリスク”を炙り出す好問題

この問題が面白いのは、どの設問も「やってるつもりだったが、実は抜けていたこと」を突いてくる点。

セキュリティ対策って、やったつもりで安心していると、別のリスクを招く。その典型例です。

午後Ⅱにつながる視点としては:

🔍ワンポイント指南

📌 設問1:物理統制 vs 論理統制の組合せ提案力

📌 設問2:対策と評価視点の峻別力

📌 設問3:形式改善が新たな欠陥を生まないかを見る批判的視座

📌 設問4:整備 vs 運用の乖離を照合できる証拠感覚

🔚総評:これは「非保持化後の盲点を炙り出す監査」の予行演習だ

午後Ⅱであれば、この問題はそのまま「第1章:非保持化対応の概要と残存リスク/第2章:監査手続の具体と評価軸/第3章:是正策と業務への展開」で書けます。

特に、実施済み対策がもたらす副作用や過信のリスクを捉える感性が問われており、これは論述型問題でも“評価の肝”になる要素です。

この問題を通じて、「整備の有無」ではなく「整備と運用の間に潜む構造的なズレ」に目を向ける癖を養いましょう。

それができれば、あなたの午後Ⅱは合格圏に一歩近づきます。

🧭午後2論述式接続 「あるべき姿モデル」

【総論】クレジットカード情報保護の監査

- クレジットカード情報を取り扱うECサイトでは、PCI DSS準拠や非保持化といった形式的対策の整備が進む一方で、それらが実際の運用やリスク低減にどこまで寄与しているかを見極めることが監査人に求められる。

- カード情報の非保持化が完了していても、過去データの残存や、アクセス権限管理の不備、委託先評価の簡略化といった統制の死角は依然として残る。形式的な安心感が現場に浸透している場合こそ、監査人は「本当に守られているか?」という疑問を持ち続けなければならない。

- 監査人には、システム構造や業務変更を冷静に把握し、“守ったつもり”によるリスク過小評価を是正する視座が求められる。特に、制度設計と運用実態とのズレ、委託先依存に伴う盲点、対策チューニング後の副作用リスクなどを捉えるためには、実効性と妥当性の両面から多層的に評価する姿勢が重要となる。

【①視座】監査人の立ち位置(独立性・中立性を含め)

- 独立した監査部門に所属し、事業部門や開発部門とは異なる立場から客観的に評価

- 表面的な形式遵守だけでなく、業務運用と統制設計の整合性・実効性を見極める視点

- 形式上の安心感(例:非保持化・委託先準拠)に流されず、想定外リスクの発掘に注力

- 「守られているはず」の前提を疑う、冷静なリスク検知者

【②着眼点】当該テーマで着目すべき統制・リスク観点

- カード情報の取扱業務が消滅しても、“過去データの残存”や“アクセス権限の変化”に着目

- 委託先評価の簡略化に潜む「部分準拠」リスク(例:PCI DSS準拠=万能と誤認しない)

- 対策実施後の副作用リスク(例:チューニングによる検知漏れ)

- 監視対象と実態運用の乖離(例:改ざん検知対象のリストと実際の運用対象)

【③行動】具体的な監査行動(文書確認/インタビューなど)

- 業務プロセスの変化とアクセス権限設定の変遷を、ログ・台帳で検証

- 保存データの媒体別管理状況を把握(ネット接続状態/利用実態の有無)

- 委託契約変更時の評価プロセスを「文書(契約書・評価記録)」と「ヒアリング」で二重確認

- IDS/IPS等セキュリティ対策のチューニング記録と運用影響のレビュー

- 改ざん検知の監視対象リストとWebサーバ実体ファイルの差異を照合し、運用上のギャップを特定

【④判断軸】監査評価における基準・優先観

- 「形だけ整っている」ではなく「整備・運用・有効性」が一貫して機能しているか

- 内部規程との整合性、実際の運用手順、担当部門の理解度など、全体的な統制の成熟度

- 監査証拠が「形式的根拠」ではなく「リスクを証明・否定できる根拠」として妥当か

- 委託先対応では、外部基準(PCI DSSなど)と自社基準のギャップを重視

【⑤是正力】実効性ある提案の特徴

- アクセス権限強化+媒体分離など、技術・制度・物理の複合対策を提案

- 「評価未実施」や「準拠確認漏れ」には、再発防止策としての評価フロー整備を盛り込む

- 運用チューニングによる“副作用”に対しては、効果検証やリスクバランスのレビュー制度を提案

- 改ざん検知対象リストの更新プロセスに定期レビューを制度化し、運用実態との一致を確保

- 一時的な是正ではなく、“再発防止・定着化・継続改善”の仕組みまで含む提案が好ましい

【⑥組織貢献】監査を通じてもたらされる価値

- 見過ごされがちな“過去資産・制度の死角”を炙り出すことで、真の情報セキュリティ強化に貢献

- 委託業務の管理レベル向上を通じて、サービス品質と外部信頼性の両立に寄与

- 「整備と運用」「評価と実効性」「形式と実在」のギャップ解消を通じ、実質的内部統制水準の向上に資する

- 監査部門が業務現場に寄り添った指摘を行うことで、“監査=敵”という固定観念の払拭に繋がる